網(wǎng)絡(luò)安全領(lǐng)域再次傳來警訊。一個(gè)被業(yè)界專家形容為“核彈級”的高危漏洞浮出水面,其波及范圍之廣、潛在危害之深,令整個(gè)軟件行業(yè)為之震動。這不僅是對現(xiàn)有網(wǎng)絡(luò)安全防御體系的一次嚴(yán)峻考驗(yàn),更是對軟件開發(fā)流程、供應(yīng)鏈安全乃至行業(yè)協(xié)作模式的一次深度拷問。

此次被曝光的漏洞,其“核彈級”的稱號并非危言聳聽。它通常具備幾個(gè)關(guān)鍵特征:存在于廣泛應(yīng)用的基礎(chǔ)軟件、通用庫或核心框架中,這意味著其影響范圍可能橫跨操作系統(tǒng)、云服務(wù)、企業(yè)應(yīng)用乃至無數(shù)終端設(shè)備,形成“一點(diǎn)突破,全網(wǎng)皆危”的局面。這類漏洞的利用門檻可能相對較低,但破壞力極強(qiáng),攻擊者一旦成功利用,可能獲得系統(tǒng)的最高控制權(quán),導(dǎo)致數(shù)據(jù)大規(guī)模泄露、服務(wù)癱瘓、甚至成為進(jìn)一步攻擊的跳板。其修復(fù)往往牽一發(fā)而動全身,需要軟件開發(fā)商、系統(tǒng)集成商、運(yùn)維團(tuán)隊(duì)及最終用戶進(jìn)行復(fù)雜的協(xié)同與升級,過程漫長且充滿不確定性。

消息一出,整個(gè)軟件行業(yè)“抖了三抖”。這種震動體現(xiàn)在多個(gè)層面:

1. 對軟件開發(fā)模式的沖擊: “核彈級”漏洞的根源常常可以追溯到軟件開發(fā)的生命周期早期。它迫使行業(yè)重新審視“速度至上”的開發(fā)文化。在追求快速迭代和功能上新的過程中,安全性是否被擺在了足夠優(yōu)先的位置?代碼審計(jì)、依賴庫管理、安全測試等環(huán)節(jié)是否流于形式?漏洞的出現(xiàn)警示著,必須在設(shè)計(jì)、編碼、測試、部署的每一個(gè)環(huán)節(jié),都深度嵌入安全思維(Security by Design),并加大對開源組件等第三方代碼的安全篩查與管理力度。

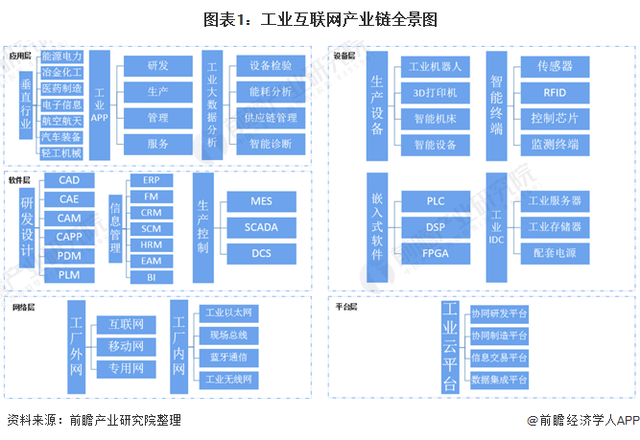

2. 對供應(yīng)鏈安全的極致挑戰(zhàn): 現(xiàn)代軟件開發(fā)高度依賴復(fù)雜的供應(yīng)鏈,一個(gè)底層組件的漏洞會像多米諾骨牌一樣向上層傳遞。此次事件再次凸顯了軟件供應(yīng)鏈安全的極端脆弱性。企業(yè)不僅需要確保自身代碼的安全,還必須對其供應(yīng)商、所采用的開源項(xiàng)目及所有間接依賴的安全性有清晰的可見性和可控性。建立軟件物料清單(SBOM)正從最佳實(shí)踐演變?yōu)樾袠I(yè)必須項(xiàng)。

3. 對應(yīng)急響應(yīng)能力的極限壓測: 面對此類廣泛存在的漏洞,從漏洞信息發(fā)布、到補(bǔ)丁開發(fā)、再到全球范圍內(nèi)的部署應(yīng)用,是一場與時(shí)間賽跑的戰(zhàn)役。這考驗(yàn)著軟件廠商的應(yīng)急響應(yīng)速度、技術(shù)能力與透明度,也考驗(yàn)著用戶端的漏洞管理、補(bǔ)丁修復(fù)效率和風(fēng)險(xiǎn)研判能力。任何一方的遲滯都可能給攻擊者留下可乘之機(jī)。

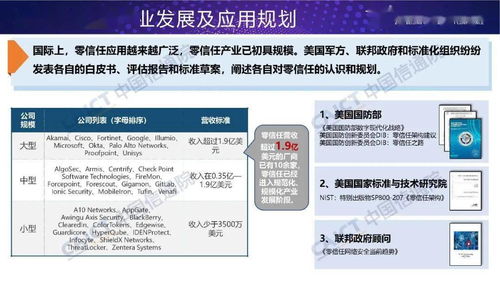

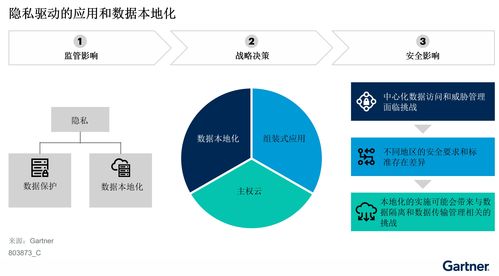

4. 對網(wǎng)絡(luò)安全軟件與服務(wù)的深度依賴與反思: 事件發(fā)生后,網(wǎng)絡(luò)安全軟件(如終端檢測與響應(yīng)EDR、入侵防御系統(tǒng)IPS、Web應(yīng)用防火墻WAF等)和服務(wù)提供商迅速行動,更新規(guī)則庫以檢測和阻斷相關(guān)攻擊。這證明了專業(yè)安全工具在縱深防御體系中的關(guān)鍵價(jià)值。但這也引發(fā)反思:傳統(tǒng)基于特征簽名的防御手段能否應(yīng)對此類利用底層機(jī)制的新型攻擊?是否應(yīng)更多轉(zhuǎn)向基于行為分析、零信任架構(gòu)的主動防御模式?網(wǎng)絡(luò)安全軟件的開發(fā)自身,又如何確保其基礎(chǔ)代碼的安全,避免成為被攻破的“第一道防線”?

網(wǎng)絡(luò)安全軟件開發(fā)的啟示與未來:

對于網(wǎng)絡(luò)安全軟件開發(fā)這一細(xì)分領(lǐng)域而言,此次事件帶來的啟示尤為深刻:

- 自身更需“固若金湯”: 安全軟件自身的安全性是其信譽(yù)和效力的基石。開發(fā)過程必須遵循最高等級的安全標(biāo)準(zhǔn)和嚴(yán)謹(jǐn)?shù)墓こ虒?shí)踐,包括但不限于最小權(quán)限設(shè)計(jì)、代碼簽名、安全啟動、定期第三方審計(jì)等。

- 能力導(dǎo)向而非僅特征導(dǎo)向: 除了快速響應(yīng)并推送漏洞檢測特征外,安全軟件應(yīng)持續(xù)強(qiáng)化其高級威脅檢測能力,如利用沙箱分析可疑行為、通過人工智能識別異常模式、關(guān)聯(lián)分析跨終端和網(wǎng)絡(luò)的攻擊鏈等,以應(yīng)對未知威脅和0day漏洞利用。

- 擁抱自動化與協(xié)同: 未來的安全響應(yīng)將更加依賴自動化。安全軟件應(yīng)能更好地與IT運(yùn)維管理平臺、漏洞掃描器、威脅情報(bào)源集成,實(shí)現(xiàn)漏洞發(fā)現(xiàn)、風(fēng)險(xiǎn)評估、補(bǔ)丁部署或虛擬補(bǔ)丁應(yīng)用的部分或全流程自動化,大幅縮短“暴露窗口”。

- 助力可視化與溯源: 在復(fù)雜攻擊面前,快速定位受影響資產(chǎn)、理解攻擊路徑至關(guān)重要。網(wǎng)絡(luò)安全軟件需要提供更強(qiáng)大的資產(chǎn)清點(diǎn)、依賴關(guān)系梳理和攻擊溯源能力,幫助組織在危機(jī)中快速厘清狀況。

總而言之,這場由“核彈級”漏洞引發(fā)的行業(yè)震動,是一次痛苦的警示,也是一次轉(zhuǎn)型的契機(jī)。它無情地揭示了在數(shù)字化進(jìn)程高歌猛進(jìn)背后所隱藏的集體性安全債務(wù)。對于整個(gè)軟件行業(yè),特別是網(wǎng)絡(luò)安全軟件的開發(fā)者而言,唯有將安全真正內(nèi)化為基因,貫穿于從理念到實(shí)踐的全過程,加強(qiáng)供應(yīng)鏈治理,提升協(xié)同應(yīng)急能力,才能在下一場未知的風(fēng)暴來臨前,構(gòu)筑起更為堅(jiān)韌的防線。安全之路,道阻且長,行則將至。